Как настроить телнет в циско

Как настроить телнет в циско

Как включить telnet в Cisco на примере Cisco 2960+48TC-S

Всем привет, сегодня хочу рассказать, как включить telnet на оборудовании Cisco. Ранее мы рассмотрели, как включить ssh и создали локального пользователя. Я конечно больше предпочитаю ssh, но может кому пригодится, так как ситуации у всех могут быть, абсолютно разными, да и для кругозора ваших знаний, это будет полезно. Все, как обычно у оборудования Cisco, делается до безобразия, очень просто, я бы наверно перефразировал и сказал был дружелюбно, все для людей.

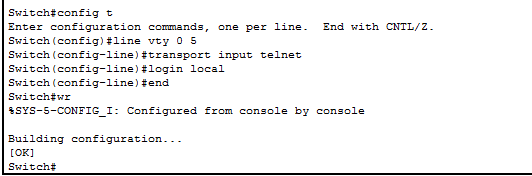

Логинимся через консоль в Cisco, и переходим в режим конфигурирования.

Далее вводим команду.

Как включить telnet в Cisco на примере Cisco 2960+48TC-S-02

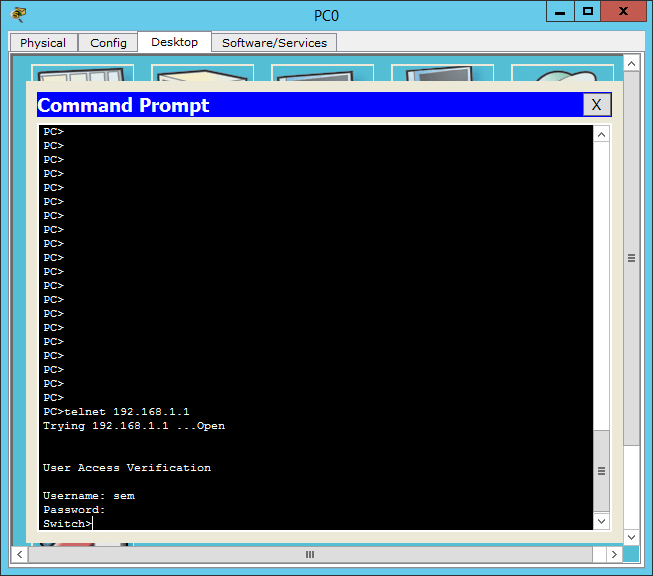

Теперь проверим с какого либо компьютера подключиться по telnet. У меня на коммутаторе настроен ip адрес 192.168.1.1

Как включить telnet в Cisco на примере Cisco 2960+48TC-S-03

как видим я успешно залогинился через telnet. Вот так вот просто включить telnet в Cisco на примере Cisco.

Cisco Telnet

Материал из Xgu.ru

Содержание

[править] Базовая настройка Telnet

Настройка доступа telnet:

При подключении сразу попасть в привилегированный режим:

[править] ACL

Для ограничения доступа к маршрутизатору по протоколу telnet можно использовать ACL и применить их к vty.

Например, настроен ACL, который разрешает подключаться к маршрутизатору по telnet только с адреса 4.4.4.4:

Подключившись по telnet, например, с адреса 4.4.4.4 к маршрутизатору dyn5, можно затем из этой сессии инициировать telnet сессию к другому маршрутизатору. Для того чтобы контролировать куда можно подключаться изнутри сессии telnet необходимо настроить ACL в исходящем направлении. Например, подключившись к маршрутизатору dyn5 по telnet, инициировать исходящую сессию telnet можно будет только на адрес 1.1.1.1:

Если выполняется попытка подключиться к неразрешенному адресу, то появляется такое сообщение:

[править] Дополнительные параметры при подключении telnet

Обычно при подключении telnet маршрутизатор в качестве адреса отправителя выбирает адрес интерфейса, который ближе всего к получателю. Однако это поведение можно изменить, как для конкретной сессии, так и в принципе для всех подключений telnet.

Указание интерфейса для текущей сессии telnet:

Указание интерфейса для всех сессий telnet:

[править] Разрыв соединения

Настройка таймаута после которого, независимо от активности, пользователь будет отключен (в минутах):

Отображение предупреждающего сообщения за 30 секунд до того как сессия будет разорвана из-за истечения интервала absolute-timeout:

[править] Предотвращение залипания соединений

[править] Настройка нестандартных портов для telnet и привязка к конкретной vty

Указание нестандартного порта для telnet:

После указания rotary 3 для того чтобы попасть по telnet на vty 3, надо заходить на порт 3000+3.

Пример конфигурации маршрутизатора:

Подключение с соседнего маршрутизатора (к порту 3000+rotary):

Доступ к маршрутизатору Cisco

Материал из Xgu.ru

|

| Данная страница находится в разработке. Эта страница ещё не закончена. Информация, представленная здесь, может оказаться неполной или неверной. |

Если вы считаете, что её стоило бы доработать как можно быстрее, пожалуйста, скажите об этом.

На этой странице описывается настройка доступа к коммутаторам и маршрутизаторам Cisco.

Содержание

[править] Telnet

Настройка доступа telnet без пароля:

При подключении сразу попасть в привилегированный режим:

[править] ACL

Для ограничения доступа к маршрутизатору по протоколу telnet можно использовать ACL и применить их к vty.

Например, настроен ACL, который разрешает подключаться к маршрутизатору по telnet только с адреса 4.4.4.4:

Подключившись по telnet, например, с адреса 4.4.4.4 к маршрутизатору dyn5, можно затем из этой сессии инициировать telnet сессию к другому маршрутизатору. Для того чтобы контролировать куда можно подключаться изнутри сессии telnet необходимо настроить ACL в исходящем направлении. Например, подключившись к маршрутизатору dyn5 по telnet, инициировать исходящую сессию telnet можно будет только на адрес 1.1.1.1:

Если выполняется попытка подключиться к неразрешенному адресу, то появляется такое сообщение:

[править] Дополнительные параметры при подключении telnet

Обычно при подключении telnet маршрутизатор в качестве адреса отправителя выбирает адрес интерфейса, который ближе всего к получателю. Однако это поведение можно изменить, как для конкретной сессии, так и в принципе для всех подключений telnet.

Указание интерфейса для текущей сессии telnet:

Указание интерфейса для всех сессий telnet:

[править] Разрыв соединения

Настройка таймаута после которого, независимо от активности, пользователь будет отключен (в минутах):

Отображение предупреждающего сообщения за 30 секунд до того как сессия будет разорвана из-за истечения интервала absolute-timeout:

[править] Предотвращение залипания соединений

[править] Настройка нестандартных портов для telnet и привязка к конкретной vty

Указание нестандартного порта для telnet:

После указания rotary 3 для того чтобы попасть по telnet на vty 3, надо заходить на порт 3000+3.

Пример конфигурации маршрутизатора:

Подключение с соседнего маршрутизатора (к порту 3000+rotary):

Пользователь подключился к vty 3:

[править] SSH

Имя домена (необходимо для генерации ключей):

Создание пары ключей:

Включение SSH версии 2:

Создание пользователя в локальной базе:

[править] Настройка нестандартных портов для SSH и привязка к конкретной vty

Изменение порта SSH для определенной линии vty:

Настройка соответствия vty и rotary:

Пример конфигурации маршрутизатора:

Подключение с соседнего маршрутизатора (к порту 2009):

Пользователь подключился к vty 4:

Ограничение числа сессий ssh ip ssh maxstartups Пример: ограничим 2 сессиями

Ограничение времени timeoutá (по-умолчанию 300 секунд)ip ssh time-out

SSH сервер прерывает соединение, если не передаются никакие данные в течение этого времени ожидания.

Пример:

Указание интерфейса для всех сессий ssh

Включение журналирования событий SSH ip ssh logging events

Указание версии использования протокола ip ssh version версия Пример:

Указание, какой ключ должен использоваться при соединении:

[править] Работа с сессиями

[править] Исходящие сессии Telnet и SSH

Инициировать сессию telnet:

Исходящие сессии SSH:

[править] Приостановка и мониторинг исходящих сессий

Приостановить сессию: Ctrl+Shift+6 и потом x.

Показать исходящие сессии:

Вернуться в приостановленную сессию:

Завершить исходящую сессию:

Если с маршрутизатора были открыты сессии, а затем приостановлены, то нажатие ‘Enter’ приводит к тому, что открывается последняя сессия. Для того чтобы сделать перевод строки, без команды и без восстановления последней сессии, необходимо использовать комбинацию ctrl+l.

Или нажать номер несуществующей сессии. После этого ‘Enter’ отрабатывает как обычно:

[править] Входящие сессии

Показать подключения к локальному маршрутизатору (консоль, telnet, ssh):

Показать сессии ssh:

[править] Автоматическое выполнение команды

Команда autocommand используется для автоматического выполнения определенной команды после того как пользователь подключился к определенной line:

[править] HTTP

[править] Ограничение количества соединений

Настройка максимального количества соединений (по умолчанию 5, диапазон от 1 до 16):

[править] Изменение стандартного порта

Изменение стандартного порта HTTP:

[править] Время жизни соединения

[править] Ограничение доступа

С помощью ACL можно указать каким хостам разрешен доступ по HTTP на маршрутизатор:

[править] Аутентификация

Настройка аутентификации по локальной базе пользователей:

Пример создания пользователей:

[править] Локальная аутентификация (локальная база пользователей)

Управление правами доступа на основании атрибутов, присвоенных отдельному пользователю.

Когда VPN-пользователи проходят аутентификацию на локальном сервере IOS, то может понадобиться запретить им доступ к CLI.

Настройка AAA (если настроен VPN, то тут могут быть дополнительные настройки):

Создание списка атрибутов для запрещения доступа к CLI:

Назначение списка пользователю:

Если пользователь пытается зайти в CLI маршрутизатора, то выдается ошибка:

[править] Разграничение доступа пользователям

[править] Уровни привилегий по умолчанию

Некоторые команды уровня 1:

[править] Уровни привилегий

Создание пользователя и задание пароля:

Назначение пользователю уровня привилегий:

Задание соответствия между командами и уровнем привилегий:

Для просмотра уровня своих привилегий используется команда show privilege

Пример:

[править] CLI view

Включить root view:

Настроить пароль для view:

Добавить команды доступные в view:

[править] Всякое

[править] Пароли

Задание минимальной длины пароля:

Хранение паролей в виде хеша:

Задание количества разрешенных неудачных попыток логина в минуту. При превышении будет сгенерировано лог-сообщение:

Для задания пароля входа в privileg EXEC level (привилегированный режим) используется команда enable password|secret

Пример:

Следует заметить, что при использовании enable secret будет использоваться кодирования пароля с помощью алгоритма MD5, что повышает безопасность системы в целом

[править] Гарантия выполнения низкоприоритетных задач

[править] Приглашение командной строки

Отключить приглашение командной строки в глобальном конфигурационном режиме:

После выполнения команды, приглашение dyn1(config)# не отображается. При возвращении в режим enable приглашение появляется.

Настройка приглашения режима enable:

[править] Баннеры

Создание баннера message-of-the-day (MOTD):

Для создания баннера необходимо указать ключевое слово banner тип РазделительТекст баннера Разделитель. Разделитель НЕ может содержаться в тексте баннера

[править] Создание меню

Текст приглашения по выбору пункта меню:

Настройка очистки экрана перед выводом меню:

Ключами для выбора определенного пункта меню могут быть буквы, цифры или строки. Если используются строки, то должен быть настроен режим line-mode:

Создание пунктов меню:

Настройка команд, которые будут выполняться при вызове пункта меню:

Для того чтобы пользователь мог выйти из меню, при создании меню необходимо настроить один пункт меню с командой menu-exit:

Для пунктов меню, в которых предполагается вывод результата выполнения команды, необходимо задать параметр pause:

Можно указать какой пункт будет выполняться по умолчанию в случае, если пользователь не выбрал пункт меню и нажал Enter:

Отображение строки с информацией о статусе подключения:

Настройка автоматического вызова меню при подключении пользователя:

[править] Пример меню и соответствующая конфигурация

Просмотреть список существующих соответствий:

[править] Сообщение о недоступности хоста

Настройка сообщения о недоступности хоста при подключении к нему по Telnet:

[править] Спрятать IP-адрес хоста к которому выполняется подключение

Обычно, при подключении к хосту, который в момент подключения доступен, в консоли отображается IP-адрес хоста:

Спрятать IP-адрес хоста к которому выполняется подключение:

После этого, при выполнении подключения адрес не отображается:

[править] Login enhancement

[править] Настройка блокировки

Настройка периода блокировки хоста, с указанием количества попыток подключения к маршрутизатору в течение указанного периода времени:

Пример. Хост будет заблокирован на 60 секунд, если в течение 10 секунд будут 3 неудачные попытки логина:

После нескольких неудачных попыток подключения:

[править] Настройка исключений из правила блокировки

Пример. Исключение хоста 192.0.1.2:

[править] Настройка логирования попыток подключения и задержки между подключениями

Задержка между попытками подключения (по умолчанию 1 секунда):

Удаленное управление

Получить достижение

Пройдите тест, чтобы получить достижение.

Уже получили 242 пользователей

Виды remote control

Чтобы усложнить выполнение дальнейших лабораторок, научимся управлять оборудованием cisco удаленно. Есть три вида получения доступа к CLI.

Консольный кабель

Консольный кабель идет в комплекте ко всему оборудованию cisco. Он представляет из себя голубой провод, на одном конце которого 8P8C (многие путают с RJ-45, подробнее), а на другом – DB-9F (а в компьютере разъем называется RS232).

Telnet

Лучше чем на практике не объяснишь, так что “Welcome” в раздел Практика!

Общая информация

Packet Tracer version: 6.2.0

Рабочий файл: скачать

Тип: Теория и практика

Версия файла: 2.0

Уже получили: 242 пользователей

Получить достижение

Код активации можно получить выполнив практическое задание

Уже получили 235 пользователей

Начальные данные

В данной практической работе будет использоваться схема сети, которая представлена на рисунке ниже.

Получить доступ к CLI через консоль.

Поставить на вход по консоли пароль. Поставить пароль на privilege mode.

Настроить ip адресацию на коммутаторе.

Настроить telnet-server на коммутаторе.

Подключиться к коммутатору через telnet-client.

Выполнение

Получить доступ к CLI через консоль.

Отныне вашим главным инструментом будет один из компьютеров, в данной работе это ПК0.

Подключим консольный кабель от ПК0 к SW_1, как это показано на “гифке” (рисунок 2.1).

Теперь зайдем на ПК0, вкладка Desktop, там кликаем на Terminal (как пример, в реальной жизни используется putty), оставляем настройки неизменными (настройки передачи бит по консольному кабелю, вдаваться в подробности не буду) и жмем Ok, попадаем в командную строку нашего коммутатора (рисунок 2.2).

Поставить на вход по консоли пароль. Поставить пароль на privilege mode.

Чтобы получить достижение используйте такие же настройки!

Теперь, когда у нас есть доступ к CLI, мы можем перейти к настройке оборудования.

Чтобы поставить пароль на вход по консоли, надо из режима конфигурации зайти в подрежим настройки консоли, при помощи команды line console 0 (не забывайте, что команды можно писать сокращенно!). Далее в этом режиме, установить пароль командой password и указать, чтобы его спрашивали при входе командой login (ниже представлен ввод всех команд). Пароль установлен!

Настроить ip адресацию на коммутаторе.

Для того что бы на коммутатор можно было заходить удаленно, надо задать ему ip адрес. IP адрес задается на “виртуальном”интерфейсе, так называемом Switch Virtual Interface (SVI), подробно об этих интерфейсах мы поговорим, когда будем изучать L3-коммутаторы. SVI создается на определенном VLAN (о них в одной из следущих глав), по умолчанию это VLAN 1. IP адресация в предоставленном файле уже настроена, используется сеть 192.168.10.0/24 (если вы не понимаете, что означает 24, то обратитесь к основам сетевых технологий). Ниже представлен пример конфигурации. Предлагаю установить на SVI ip адрес 192.168.10.2.

Проверяем, что интерфейс включился (“поднялся”) и установлен правильный ip адрес.

Разберем выше представленные команды. Первое что мы сделали, это из конфигурационного режима зашли в подрежим настройки интерфейса Vlan1(если вы не до конца понимаете, что такое виртуальный интерфейс, не переживайте, понимание обязательно придет, продолжайте практиковаться). Познакомились с новыми командами ip address – устанавливает ip адрес и маску (эта команда работает, только с L3-интерфейсами) и no shutdown – включает интерфейс (а команда shutdown выключает интерфейс, мы еще поговорим, о частице no в командах). После того как мы включили интерфейс, появилось два информационных сообщения. Первое говорит, что на физическом уровне интерфейс работает, второе – что интерфейс заработал на канальном уровне и может принимать фреймы.

Команда show ip interface brief показывает в кратком виде состояние всех интерфейсов, а так же установленные ip адреса. Команда show interface позволяет посмотреть более подробную информацию: ошибки на интерфейсе, статистику скорости передачи и т.п.

Теперь надо проверить доступность коммутатора с нашего ПК1. Закрываем терминал и открываем “Command Prompt”, там вводим команду ping 192.168.10.2 (мы еще ни раз вернемся к команде ping). Все действия можно посмотреть на рисунке 2.4 (ip адрес на ПК1 уже настроен 192.168.10.10). Если первый запрос не увенчается успехом (“Request timed out”) – это нормально, т.к. в этот момент устройства ищут друг друга. Если вы запустите команду еще раз, то на все 4 запроса ПК1 получит ответ.

Настроить telnet-server на коммутаторе.

Чтобы получить достижение используйте такие же настройки!

Простейшая настройка telnet-server очень похожа на настройку доступа к консоли, но мы с вами добавим несколько интересных и полезных команд (“простейшая”, т.к. для авторизации будет использоваться только пароль, более сложную конфигурацию, с использованием логина/пароля мы рассмотрим позже).

Подключиться к коммутатору через telnet-client.

На рисунке 2.5 показано, как подключиться к оборудованию используя telnet-client.

Как настроить телнет в циско

понедельник, декабря 03, 2012

Управление оборудованием Cisco Systems

35 коммент.:

Другие источники советуют вместо password использовать secret, т.к. пароль, в таком случае будет хранится зашифрованным в конфигурационном файле. Думаю стоит об этом сказать если прозвучало слово безопасность =) Спасибо.

Сорри за комент, прочитал следующую статью.

Нет, в данном случае все правильно. Команду secret используют только в том случае если хотят указать пароль, хранящийся в зашифрованном виде, для перехода в привеллигированный режим (используют enable secret вместо enable pas). В данной статье команда enable pas не рассматривалась. Просто взять и заменить слово password на secret во всех командах данной статьи НЕЛЬЗЯ.

Сделал все как написано, через телнет не могу зайти. в чем проблема?

[Connection to 192.168.1.1 closed by foreign host]

вот что выдает

Сбросьте конфигурацию вашего устройства, посмотрим.

P.S. не забудьте удалить (или заменить *) из конфигурации все пароли и критически важные моменты.

Я разобрался, спасибо большое! Когда вводил line vty 0 4, 0 и 4 не разделял пробелом. Исправил, все заработало. Только вот вопрос, ПК подключен к коммутатору, к этому SW подключено еще два SW, их я удаленно вижу и захожу, подключаю 3-й и на него зайти не могу. Пробовал, на порт, для 3 SW, подключать один из двух имующихся, все работает. Сколько вообще можно подключить sw?

Такой вопрос а вы можете пропинговать с ПК IP адрес SW3? Если нет, то у вас скорее всего неверно настроен транк со стороны коммутатора SW3.

Опять же, если хотите, сбросьте конфиги всех устройств. Посмотрим.

Спасибо! Я хочу сам попробовать под разобраться. Если не получится, то тогда Вам скину конфиги.

У меня еще один вопрос, я удаленно захожу на SW1, и с него не могу ни зайти ни на один SW ни пингануть, а с ПК все получается. В чем может быть проблема? или так нельзя? Все SW находятся в одном вилане

При подключении выдает Connection timed out; remote host not responding. У меня все SW в одной сети, а маски у всех разные. когда сделал у 2-х SW маски одинаковые все заработало. Так и должно быть? Или в пределах одной сети должен быть допуск независимо от маски?

Как же тогда управляют большими сетями?

В пределах одной сети в идеале (но не обезательно) маски сети должны быть одинаковы. Например если у вас два хоста с адресами 192.168.1.1 и 192.168.1.2 с маской 255.255.255.0. То они будут в одной сети 192.168.1.0 и соответственно будут видеть друг друга. Если же вы например создадите хост с адресом 192.168.1.1 и маской 255.255.255.0 и хост с маской 192.168.1.2 255.255.0.0 то ваш первый хост будет в сети 192.168.1. 0 а второй уже в сети 192.168.0.0. Как вы можете понять вторая сеть 192.168.0.0/16 включает в себя сеть 192.168.1.0/24, и поэтому компьютер с маской 16 будет видеть компьютер с маской 24, а вот наоборот уже врядли, так как для компьютера с маской 24 компьютер с маской 16 будет находится в другой сети, и следовательно чтобы передать данные на него он должен сначала отправить их на маршрутизатор, который в свою очередь уже будет маршрутизироавать из в сеть назначения.

В больших сетях как раз таки происходит разделение на сети и подсети, которые связаны между собой маршрутизаторами. В пределах одной сети устройствам задается одинаковый адрес сети и одинаковая маска подсети (на основание которой как раз таки и определяется адрес сети). Устройства имеющие одинаковый адрес сети будут видеть друг друга на прямую, а вот устройства имеющие разные адреса сети общаются через маршрутизаторы.

Следовательно для решения вашей проблемы задайте вашему ПК, и всем коммутаторам адреса из одно подсети, например из диапазона 192.168.1.1-254 с маской 255.255.255.0.

Спасибо большое за своевременную помощь и и развёрнутые понятные ответы. Если что буду к Вам обращаться, с Вашего позволения!

незачто, обращайтесь буду рад попробовать помочь.

могу и я полюбопытствовать (почти первый раз циску вижу): есть 2 здания, поднят сторонней компанией канал объединяющий их в локальную сеть, на основе или впн или влан по оптике, fg-fom4e мультиплексор, за ним безголовый длинк. Но его решили заменить на циску, 2960. проблема в том что циска не воспринимает этот самый мультиплексор. я грешу на настройки (влан на циске и ip, что уж в мультиплексоре незнаю. ) в локалке она пашет (через нее вам пишу) и пингуется. а когда переношу в пределы плекса ее не видно (пинга нет). Могли бы вы подсказать куда копать?:)

p.s. после плекса продолжается таже локальная сеть:0

Давайте попробуем разобраться вместе, но говорю сразу что fg-fom4e в глаза не видел не разу.

1. Если не затруднит нарисуйте схему вашей сети.

2. Видят ли fg-fom4e-мы на разных концах оптической линии друг друга.

3. Сбросьте пожалуйста конфиг 2960

4. Каким интерфейсом подключается 2960 к fg-fom4e

схема в процессе: cisco office—(оптика)—>fg-fom4e(мультиплексор)—(витая пара)—>cisco 2960 (про которую я спросил)

2. соответсвенно 2го fg-fom4e нет, это просто дешифратор оптики, без ip и индентификации в сети.

3. version 12.2

no service pad

service timestamps debug datetime msec

service timestamps log datetime msec

service password-encryption

!

hostname c2960ssi

!

boot-start-marker

boot-end-marker

!

enable secret ######

enable password ######

!

username ###### privilege 15 secret ######

username ###### privilege 15 secret ######

username ###### privilege 15 secret ######

!

!

no aaa new-model

system mtu routing 1500

!

!

!

mls qos srr-queue output cos-map queue 1 threshold 3 5

mls qos srr-queue output cos-map queue 2 threshold 3 3 6 7

mls qos srr-queue output cos-map queue 3 threshold 3 2 4

mls qos srr-queue output cos-map queue 4 threshold 2 1

mls qos srr-queue output cos-map queue 4 threshold 3 0

mls qos

!

crypto pki trustpoint TP-self-signed-2304723456

enrollment selfsigned

subject-name cn=IOS-Self-Signed-Certificate-2304723456

revocation-check none

rsakeypair TP-self-signed-2304723456

!

!

crypto pki certificate chain ######

quit

!

!

!

archive

log config

logging enable

hidekeys

path ftp://######.78/backup/$H-$T

write-memory

spanning-tree mode pvst

spanning-tree extend system-id

!

vlan internal allocation policy ascending

!

!

interface FastEthernet0/1

description main office

switchport mode trunk

switchport nonegotiate

speed 100

duplex full

mls qos trust cos

macro description cisco-wireless

spanning-tree bpduguard enable

!

interface FastEthernet0/2

description test

speed 100

duplex full

!

interface FastEthernet0/3

!

interface FastEthernet0/4

!

interface FastEthernet0/5

!

interface FastEthernet0/6

!

interface FastEthernet0/7

!

interface FastEthernet0/8

!

interface FastEthernet0/9

!

interface FastEthernet0/10

!

interface FastEthernet0/11

!

interface FastEthernet0/12

!

interface FastEthernet0/13

!

interface FastEthernet0/14

!

interface FastEthernet0/15

!

interface FastEthernet0/16

!

interface FastEthernet0/17

!

interface FastEthernet0/18

!

interface FastEthernet0/19

!

interface FastEthernet0/20

!

interface FastEthernet0/21

!

interface FastEthernet0/22

!

interface FastEthernet0/23

!

interface FastEthernet0/24

!

interface FastEthernet0/25

!

interface FastEthernet0/26

!

interface FastEthernet0/27

!

interface FastEthernet0/28

!

interface FastEthernet0/29

!

interface FastEthernet0/30

!

interface FastEthernet0/31

!

interface FastEthernet0/32

!

interface FastEthernet0/33

!

interface FastEthernet0/34

!

interface FastEthernet0/35

!

interface FastEthernet0/36

!

interface FastEthernet0/37

!

interface FastEthernet0/38

!

interface FastEthernet0/39

!

interface FastEthernet0/40

!

interface FastEthernet0/41

!

interface FastEthernet0/42

!

interface FastEthernet0/43

!

interface FastEthernet0/44

!

interface FastEthernet0/45

!

interface FastEthernet0/46

!

interface FastEthernet0/47

!

interface FastEthernet0/48

!

interface GigabitEthernet0/1

!

interface GigabitEthernet0/2

!

interface Vlan1

ip address ######.11 255.255.255.0

no ip route-cache

!

ip default-gateway ######.5

ip http server

ip http access-class 1

ip http authentication local

ip http secure-server

access-list 1 permit ######

access-list 1 permit ######

access-list 1 permit ######

!

line con 0

password #####

login

line vty 0 4

password #####

login

line vty 5 15

password #####

login

!

end

соответственно подключается по витой паре обычной. подсети одни и теже.

hostname @@@@@@

enable secret @@@@@@@@@@@@@@@@@@@@@@@@

enable password @@@@@@

no aaa new-model

vtp mode transparent

ip subnet-zero

no file verify auto

spanning-tree mode pvst

spanning-tree extend system-id

vlan internal allocation policy ascending

vlan 111 name mange

vlan 2778

interface FastEthernet0/1 switchport access vlan 2778 switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/2 switchport access vlan 2778

switchport trunk encapsulation dot1q switchport mode access

interface FastEthernet0/3 switchport access vlan 2778

switchport trunk encapsulation dot1q switchport mode access

interface FastEthernet0/4 switchport access vlan 2778 switchport trunk encapsulation dot1q switchport mode access

interface FastEthernet0/5 switchport access vlan 2778

switchport trunk encapsulation dot1q switchport mode access

interface FastEthernet0/6

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/7

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/8

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/9

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/10

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/11

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/12

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/13

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/14

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/15

switchport access vlan 2778

switchport trunk encapsulation dot1q switchport mode access

interface FastEthernet0/16

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/17

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/18

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/19

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/20

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/21

switchport access vlan 15

switchport mode access

interface FastEthernet0/22

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/23

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/24

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/25

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/26

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/27

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/28

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/29

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/30

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/31

switchport access vlan 15

switchport mode access

interface FastEthernet0/32

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/33

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/34

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/35

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/36

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/37

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/38

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/39

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/40

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/41

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/42

switchport trunk encapsulation dot1q

switchport trunk native vlan 2778

switchport mode trunk

interface FastEthernet0/43

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/44

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/45

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/46

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access

interface FastEthernet0/47

switchport access vlan 15

switchport mode access

interface FastEthernet0/48

switchport access vlan 2778

switchport trunk encapsulation dot1q

switchport mode access